Linux Magazine (lipiec 2022) Praca zbiorowa

- Autor:

- Praca zbiorowa

- Wydawnictwo:

- Wydawnictwo Wiedza i Praktyka

- Ocena:

- Stron:

- 84

- Dostępne formaty:

-

PDFePubMobi

Opis

książki

:

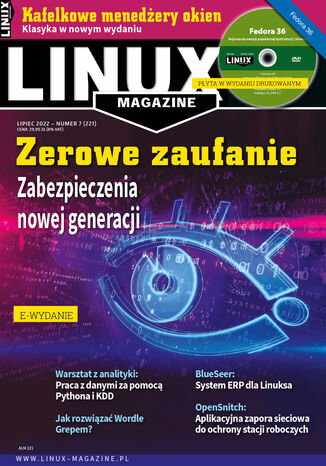

Linux Magazine (lipiec 2022)

Miesięcznik ten dedykowany jest przede wszystkim profesjonalistom z branży IT, którzy na co dzień pracują z systemem Linux, w tym administratorom systemów, programistom oraz zaawansowanym użytkownikom. Publikacja ta została również stworzona z myślą o menedżerach IT oraz specjalistach technologicznych, którzy poszukują efektywnych sposobów wykorzystania Linuxa w swoich infrastrukturach informatycznych.

Zawartość miesięcznika skupia się na dostarczaniu praktycznych wskazówek oraz strategicznych porad, które pomagają w podejmowaniu decyzji dotyczących implementacji Linuxa w różnorodnych środowiskach. Czytelnicy znajdą tu szczegółowe analizy przypadków użycia (real life deployments), obiektywne testy porównawcze produktów oraz dogłębne opracowania na temat technologii open source i systemu Linux.

Tematem tego wydania jest : "Dążenie do Zera - Nowa Era Zabezpieczeń z Zero Trust"

Współczesne podejście do bezpieczeństwa sieciowego przechodzi ewolucję, odchodząc od tradycyjnych koncepcji sieci wewnętrznych uważanych za bezpieczne. Eksperci z branży IT skupiają się teraz na strategiach opartych na koncepcji Zero Trust, które oferują skuteczniejszą ochronę przed różnorodnymi zagrożeniami, zarówno tymi pochodzącymi z wnętrza sieci, jak i z zewnątrz.

W naszym artykule zagłębiamy się w ideę architektur o zerowym zaufaniu (Zero Trust), wyjaśniając, jak ten model może zmienić sposób, w jaki organizacje podchodzą do zabezpieczeń swoich sieci. Zero Trust opiera się na założeniu, że żaden element sieci - niezależnie od tego, czy jest wewnętrzny, czy zewnętrzny - nie powinien być domyślnie uznawany za bezpieczny. To podejście wymaga kompleksowej, warstwowej strategii zabezpieczeń, która obejmuje zarówno weryfikację tożsamości, jak i ciągłe monitorowanie i kontrolę dostępu do zasobów sieciowych.

Przedstawiamy w nim, jak administratorzy i specjaliści IT mogą wdrożyć te zasady w swoich organizacjach, aby zwiększyć ogólną odporność na cyberzagrożenia. Artykuł ten stanowi cenny przewodnik dla tych, którzy chcą zrozumieć i zastosować model Zero Trust, aby zapewnić wyższy poziom ochrony w dynamicznie zmieniającym się środowisku cyberbezpieczeństwa.

Wybrane bestsellery

Praca zbiorowa - pozostałe książki

Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany.

Dla naszych Czytelników wydrukowaliśmy dodatkową pulę egzemplarzy w technice druku cyfrowego.

Co powinieneś wiedzieć o usłudze "Druk na żądanie":

- usługa obejmuje tylko widoczną poniżej listę tytułów, którą na bieżąco aktualizujemy;

- cena książki może być wyższa od początkowej ceny detalicznej, co jest spowodowane kosztami druku cyfrowego (wyższymi niż koszty tradycyjnego druku offsetowego). Obowiązująca cena jest zawsze podawana na stronie WWW książki;

- zawartość książki wraz z dodatkami (płyta CD, DVD) odpowiada jej pierwotnemu wydaniu i jest w pełni komplementarna;

- usługa nie obejmuje książek w kolorze.

Masz pytanie o konkretny tytuł? Napisz do nas: sklep@helion.pl

Książka drukowana

Oceny i opinie klientów: Linux Magazine (lipiec 2022) Praca zbiorowa

(0)